|

28/12/2007 - Communiqué

Aux termes de la loi informatique et libertés de 2004, la CNIL dispose d’un pouvoir d’autorisation expresse des dispositifs biométriques. Elle a souhaité préciser, dans un guide rendu public les principaux critères sur lesquels elle se fonde pour autoriser ou refuser le recours à des dispositifs reposant sur la reconnaissance des empreintes digitales avec un stockage sur un terminal de lecture-comparaison ou sur un serveur.

Il s’agit : de rappeler les risques liés à cette technologie dont l’utilisation doit rester exceptionnelle ; de mieux informer les salariés sur leurs droits et de permettre aux entreprises et administrations, toujours plus nombreuses à vouloir utiliser la biométrie, de se poser « les bonnes questions informatique et libertés ». C’est en 1997 que la CNIL a examiné son premier dispositif biométrique avec enregistrement des empreintes digitales dans une base de données. Depuis, le nombre de demandes d’autorisation pour de tels systèmes ne cesse de croître. Sur 602 traitements biométriques examinés par la Commission en 2007, 53 reposaient sur la reconnaissance des empreintes digitales avec enregistrement de celles-ci dans une base de données : 21 ont été refusés, 32 autorisés (les 549 autres traitements concernaient essentiellement des systèmes de reconnaissance du contour de la main). Plus d’une centaine de dossiers sont toujours en cours d’instruction. L’analyse de la Commission repose sur le constat que : l’empreinte digitale est une biométrie à « trace ». Chacun laisse des traces de ses empreintes digitales, plus ou moins facilement exploitables, dans beaucoup de circonstances de la vie courante (sur un verre ou une poignée de porte etc.) ; ces « traces » peuvent être capturées à l’insu des personnes et être utilisées notamment pour usurper leur identité.

La Commission tient à clarifier et à préciser sa position : ces dispositifs ne sont justifiés que s’ils sont fondés sur un fort impératif de sécurité et satisfont aux quatre exigences suivantes :

1/la finalité du dispositif : elle doit être limitée au contrôle de l’accès d’un nombre limité de personnes à une zone bien déterminée, représentant ou contenant un enjeu majeur dépassant l’intérêt strict de l’organisme tel que la protection de l’intégrité physique des personnes, de celle des biens et des installations ou encore de celles de certaines informations (ex : accès à une centrale nucléaire, à une cellule de production de vaccins ou à un site Seveso II) ; 2/la proportionnalité : le système proposé est-il bien adapté à la finalité préalablement définie eu égard aux risques qu’il comporte en matière de protection des données à caractère personnel ? 3/la sécurité : le dispositif doit permettre à la fois une authentification et/ou une identification fiable des personnes et comporter toutes garanties de sécurité pour éviter la divulgation des données ; 4/l’information des personnes concernées : elle doit être réalisée dans le respect de la loi « informatique et libertés » et, le cas échéant, du Code du travail. |  Lors de moments particuliers (début d'année, la rentrée, un anniversaire, etc ...), nous établissons une liste de bonnes résolutions ...

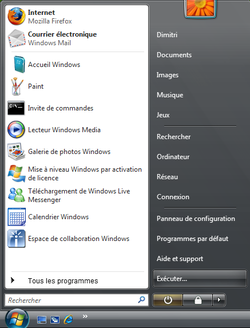

Lors de moments particuliers (début d'année, la rentrée, un anniversaire, etc ...), nous établissons une liste de bonnes résolutions ...

Biométrie : la CNIL encadre et limite l’usage de l’empreinte digitale

Biométrie : la CNIL encadre et limite l’usage de l’empreinte digitale